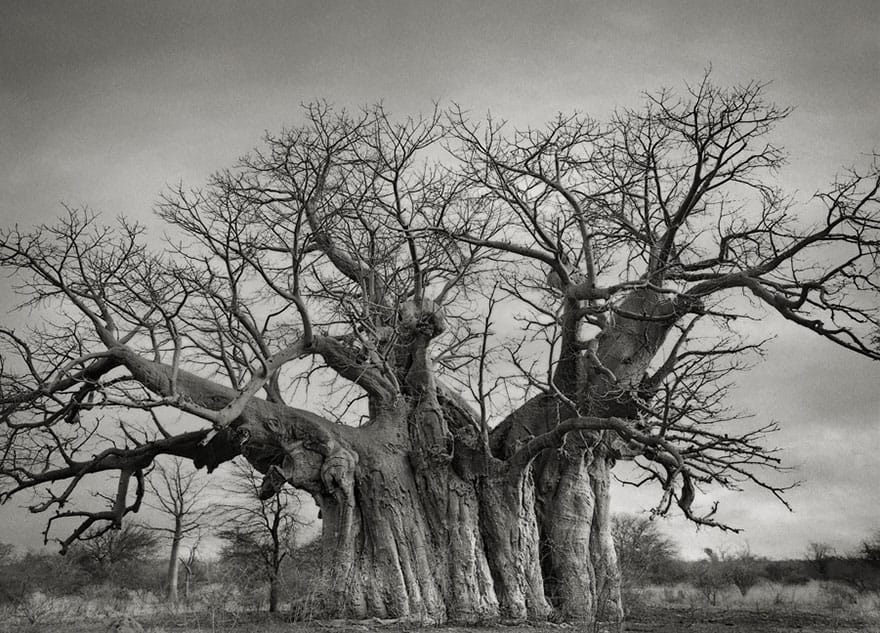

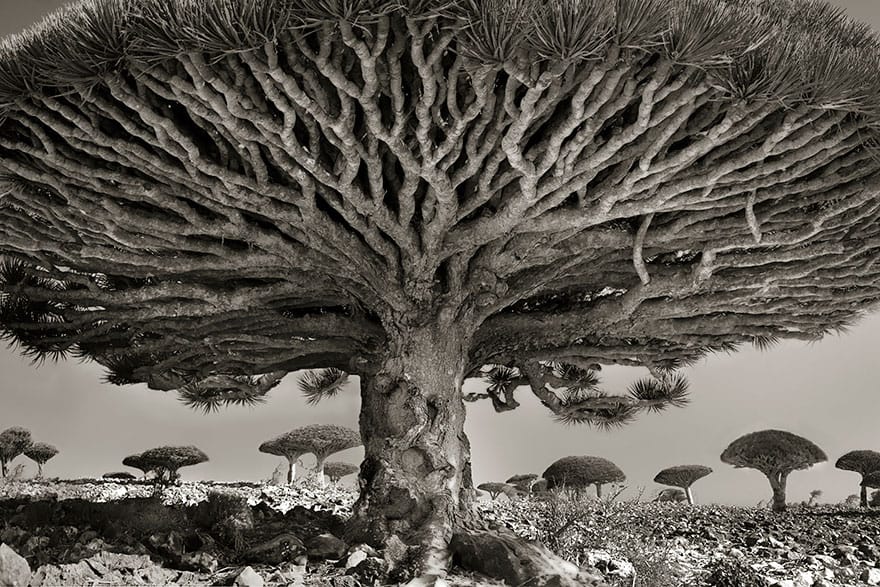

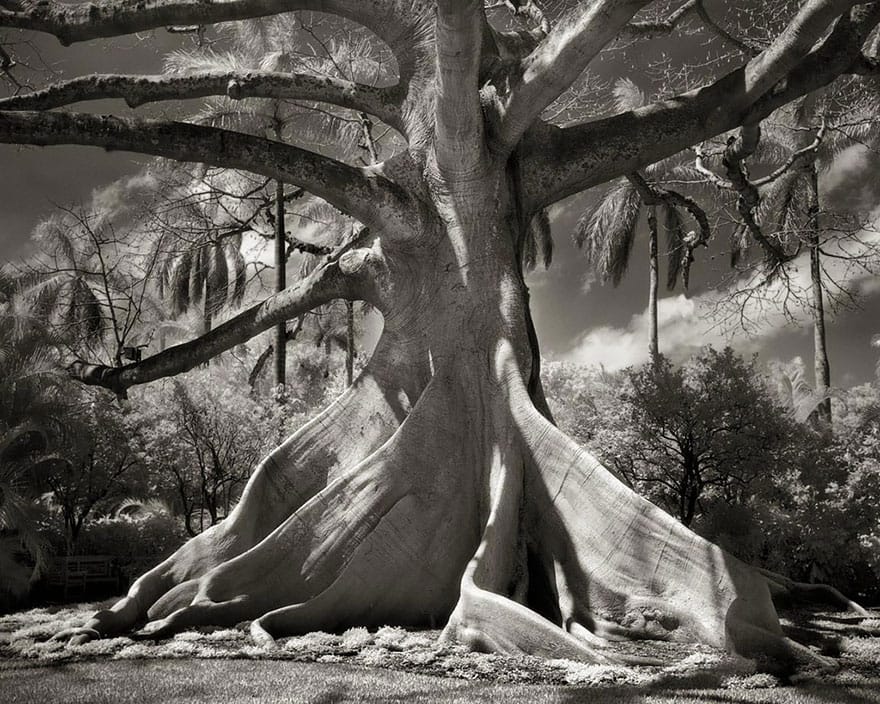

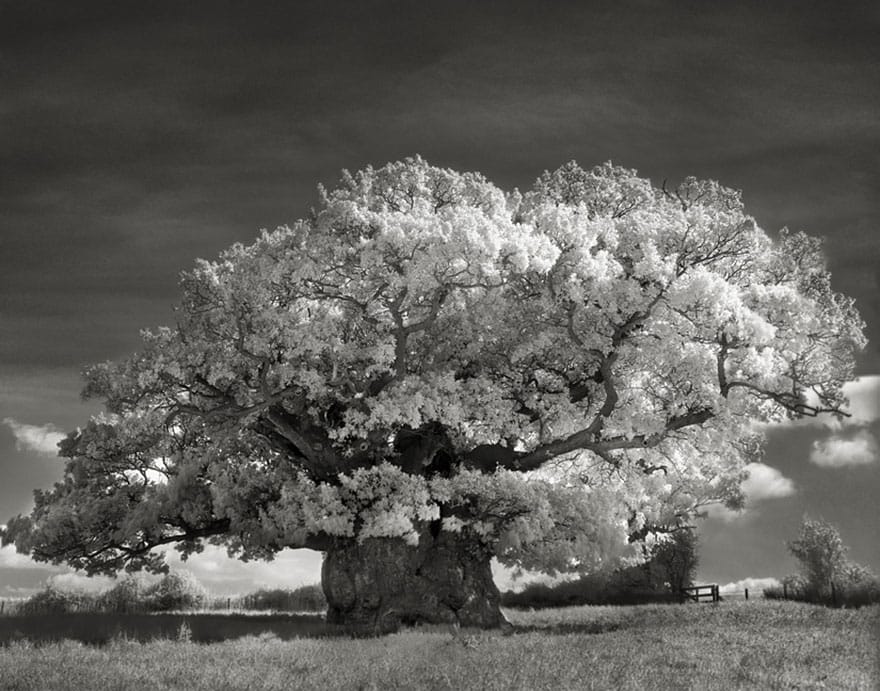

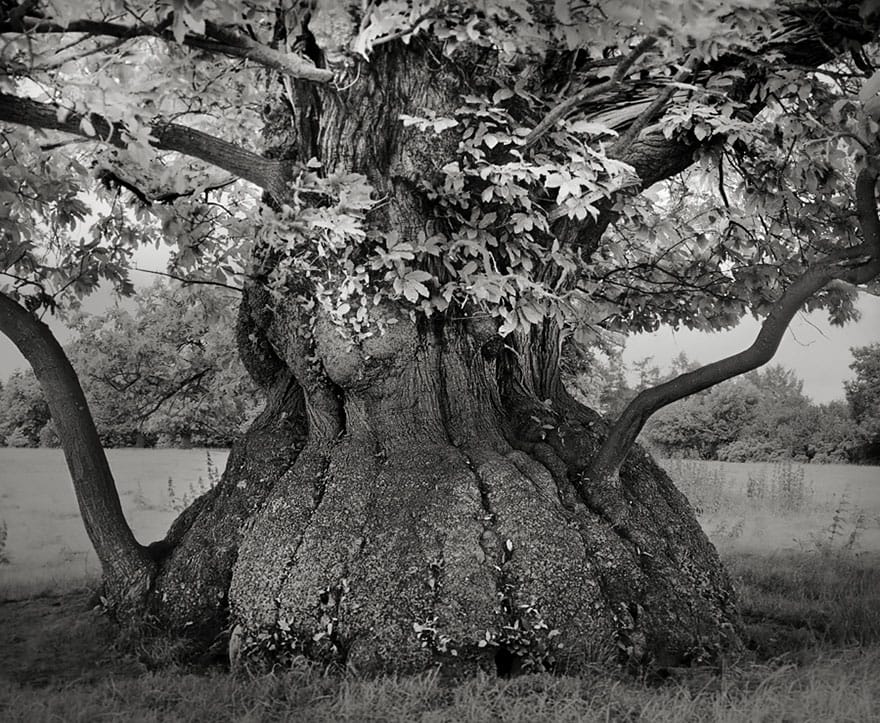

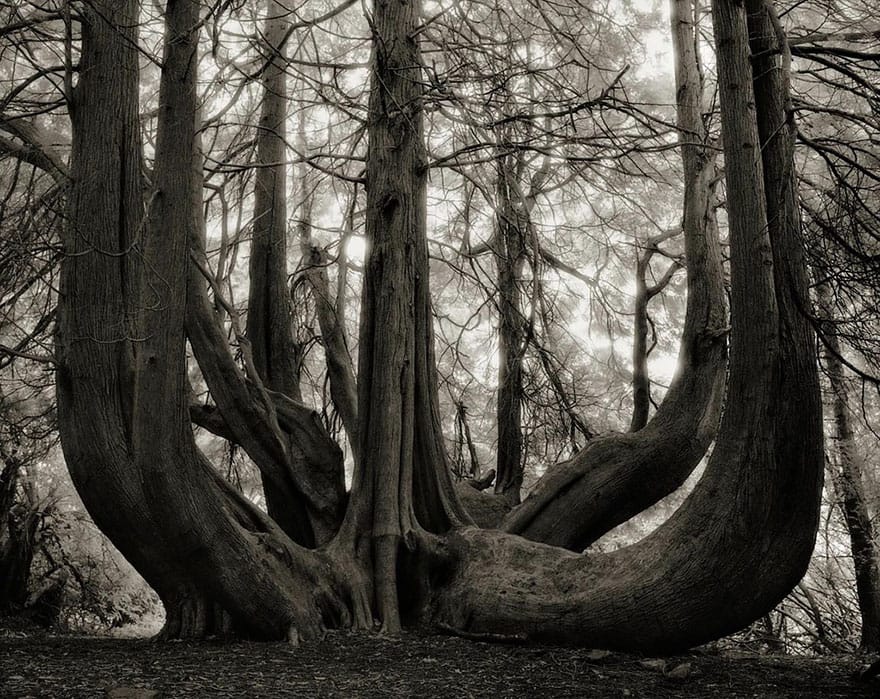

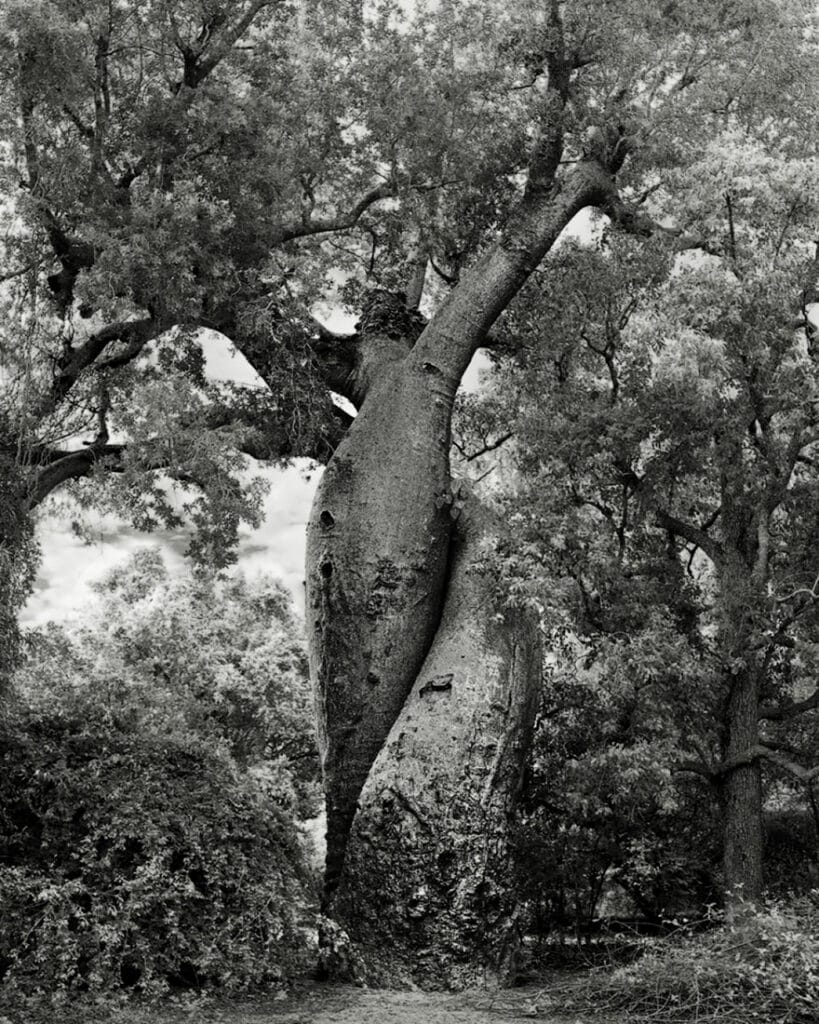

Древние деревья

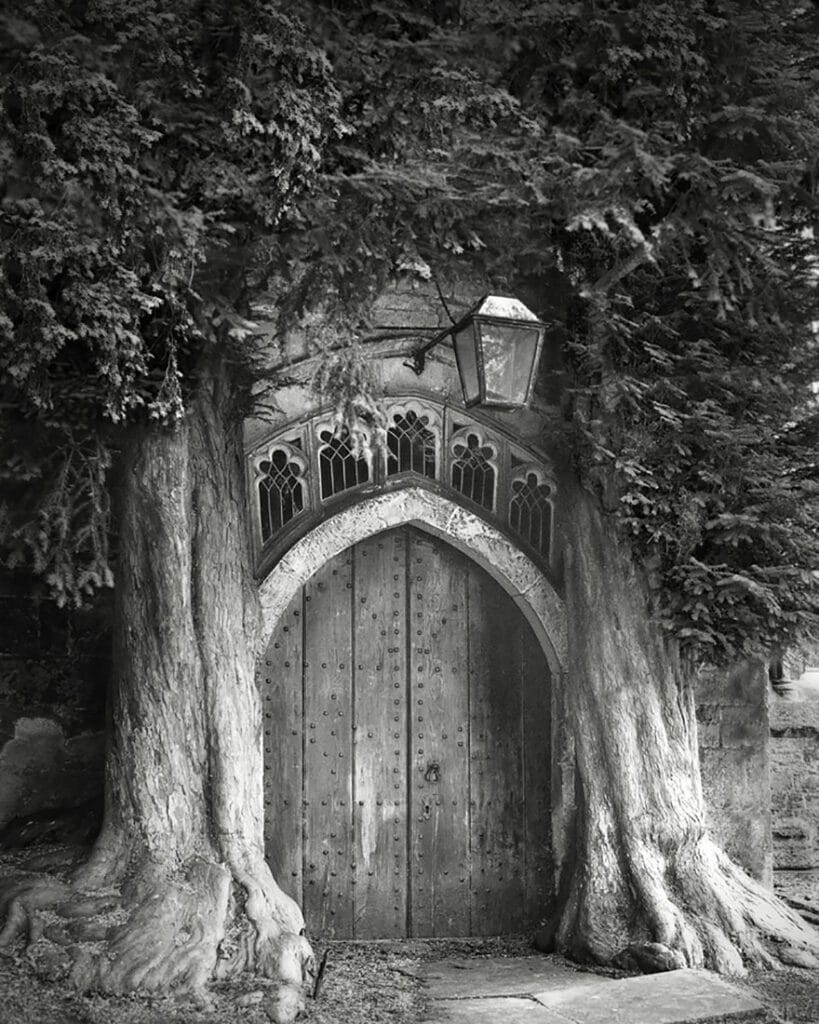

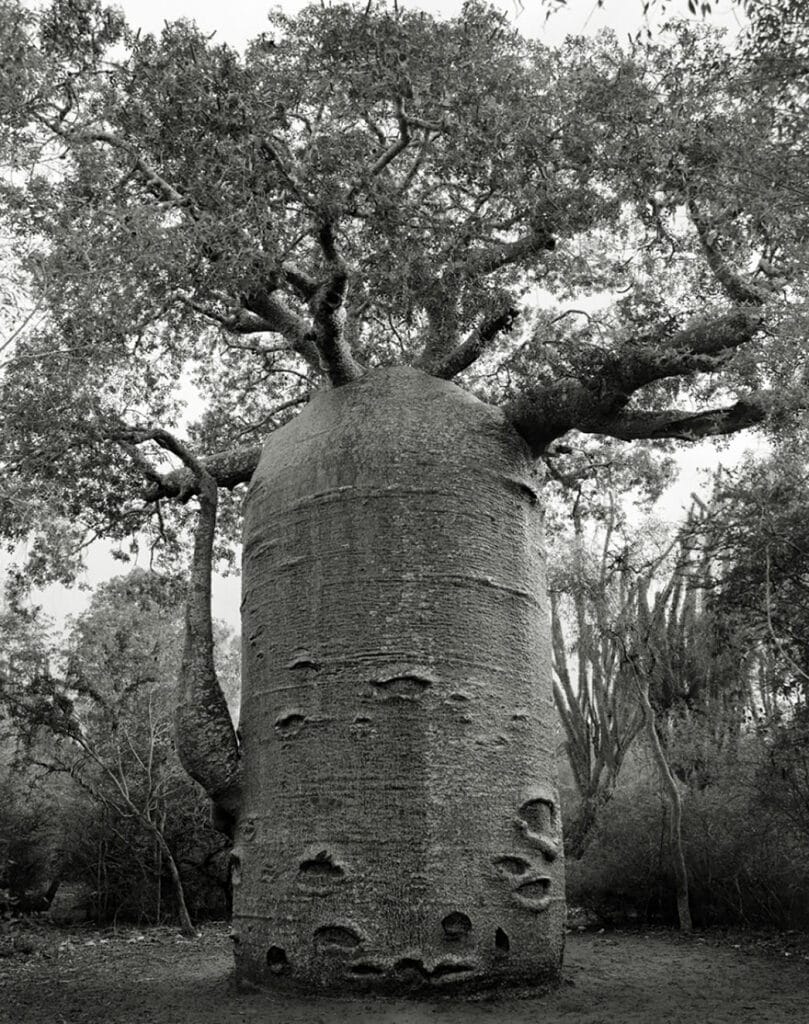

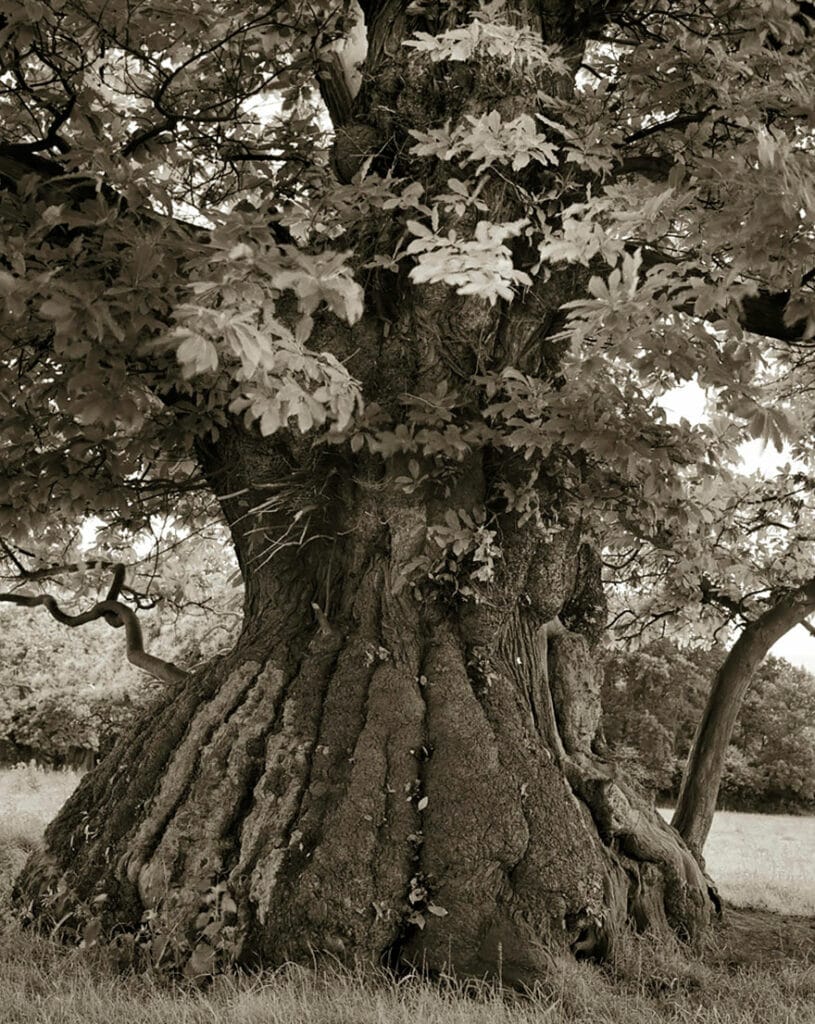

Бет Мун, фотограф из Сан-Франциско, вот уже 14 лет занимается поиском самых старых деревьев в мире. Она объездила весь земной шар, чтобы запечатлеть самые великолепные деревья, растущие в отдаленных местах и выглядящие такими же старыми, как сам мир.

"Будучи самыми большими и старыми живыми памятниками Земли, я верю, что эти символические деревья приобретут большее значение, особенно в то время, когда наше внимание направлено на поиск лучших способов жить с окружающей средой", - пишет Мун в своем заявлении для художников.

Шестьдесят дуотонных фотографий Бет Мун были опубликованы в книге под названием "Древние деревья: Портреты времени". Здесь вы можете ознакомиться с некоторыми фотографиями из книги, полной самых странных и великолепных деревьев.